2020年,一場突如其來的新冠肺炎疫情打破了開年的平靜,全民陷入漫長的抗疫鏖戰之中;而就在疫情出現向好拐點態勢之時,打著“新冠病毒”旗號的木馬再次肆虐網絡。

根據360官方消息,近日,360安全大腦就全球首家攔截到以“冠狀病毒”為主題的釣魚活動,該活動瞄準大型航運公司,定向擴散商業間諜木馬“HawkEye Keylogger 10.0”,并對受害者進行監控及回傳多種有價值的私密數據。

經360安全大腦溯源分析發現,該商業間諜木馬“HawkEye Keylogger 10.0”又稱鷹眼鍵盤記錄器,國內外已有大批航運企業不幸感染,且該木馬正向國際貿易領域快速擴散。針對此類商業間諜攻擊,360安全衛士已首家支持對該木馬的攔截,廣大用戶可及時下載安裝360安全衛士進行攔截查殺。

疫情之下釣魚郵件趁火打劫“鷹眼”間諜木馬借office漏洞泛濫

從360安全大腦監測數據來看,危及大批航運企業的最新商業間諜木馬“HawkEye Keylogger 10.0”,主要利用釣魚郵件的方式傳播擴散。

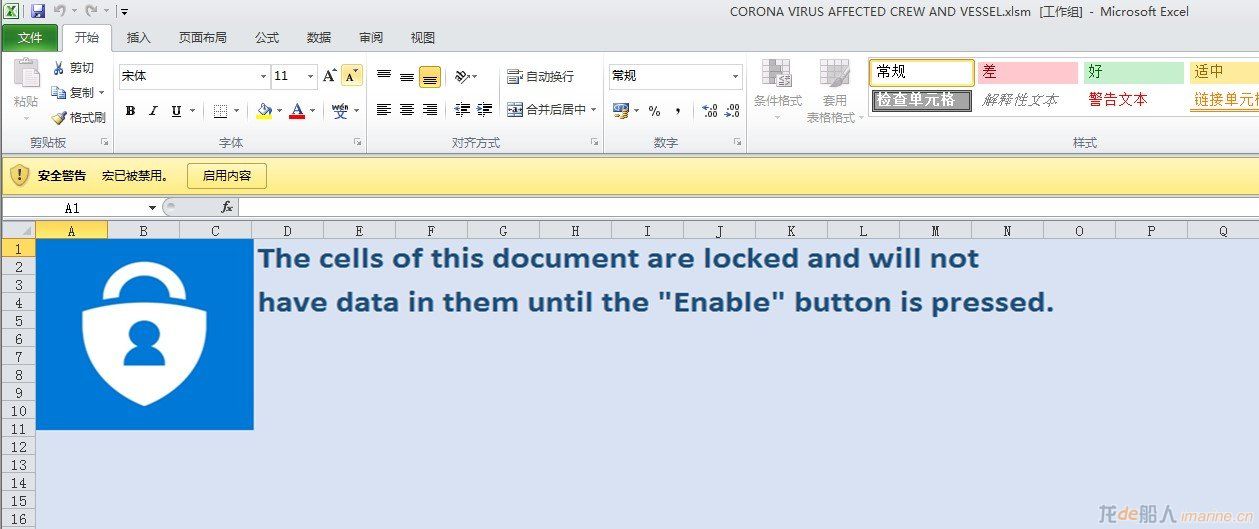

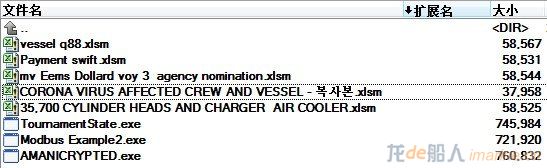

不法分子通過郵件將暗藏惡意代碼的表格文檔“CORONA VIRUS AFFECTED CREW AND VESSEL.xlsm”發送至目標人群郵箱。

而翻譯成中文即為“冠狀病毒影響船員和輪船航運”的文檔極具誘導性。而當受害者打開惡意文檔,界面會顯示一個帶有安全警告的宏禁用提示,再一次誘導用戶點擊運行。

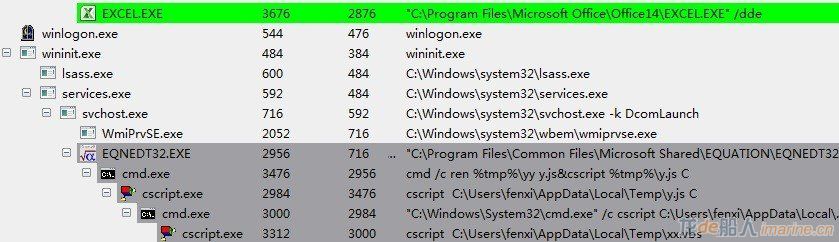

值得一提的,即使用戶拒絕啟用宏,不法分子仍會通過經典的office公式編輯器漏洞(CVE-2017-11882),讓文檔攜帶的惡意代碼在目標電腦中自動運行。

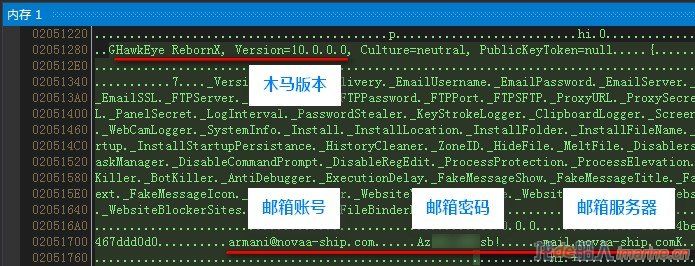

成功運行后下載解密木馬核心模塊“HawkEyeKeylogger”,并根據資源中的加密配置,將信息回傳給遠程ESMTP服務器,具體地址為“mail.novaa-ship.com”,而發送郵件所使用的賬號則為“

armani@novaa-ship.com”(阿瑪尼)。

回傳信息也就是木馬所竊數據,具體包括目標電腦上的賬號密碼、鍵盤記錄、屏幕截圖、攝像頭、剪切板等,而上述信息不管是對個人還是中招企業來說,都可能造成極大的安全隱患。

仿冒航運巨頭企業域名不法團伙借商業間諜木馬謀利

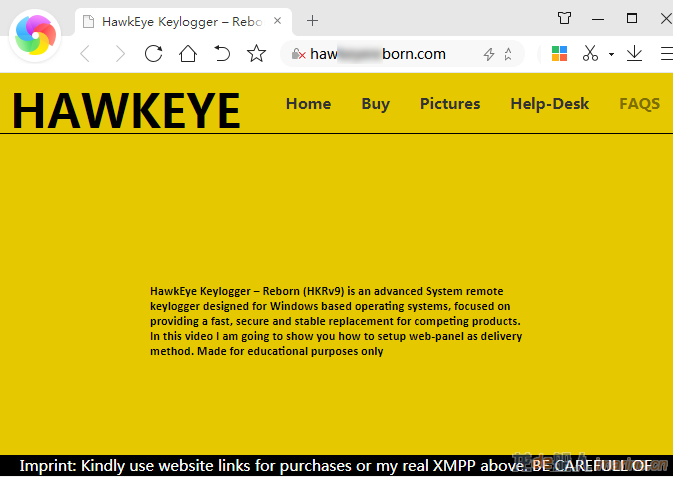

疫情之下木馬趁虛作亂,而經360安全大腦研判,HawkEye Keylogger木馬不僅是一款久經迭代的商業鍵盤記錄器,網上甚至能找到公開銷售該木馬的主頁。

同時從360安全大腦追蹤數據來看,目前市面上傳播的多為“HKRv9”版,此次360安全大腦首家捕獲的樣本,其配置資源中標注的則是10.0,也就是說捕獲版本極可能是該木馬的最新版本。

與此同時,360安全大腦在分析釣魚文件名及其配置資源中發現,釣魚域名重點仿冒新加坡Nova集團船運公司官方域名,通過在“nova”域名后增加字母 “a”的方式迷惑目標,由此可推斷此次攻擊主要針對的是航運貿易行業。

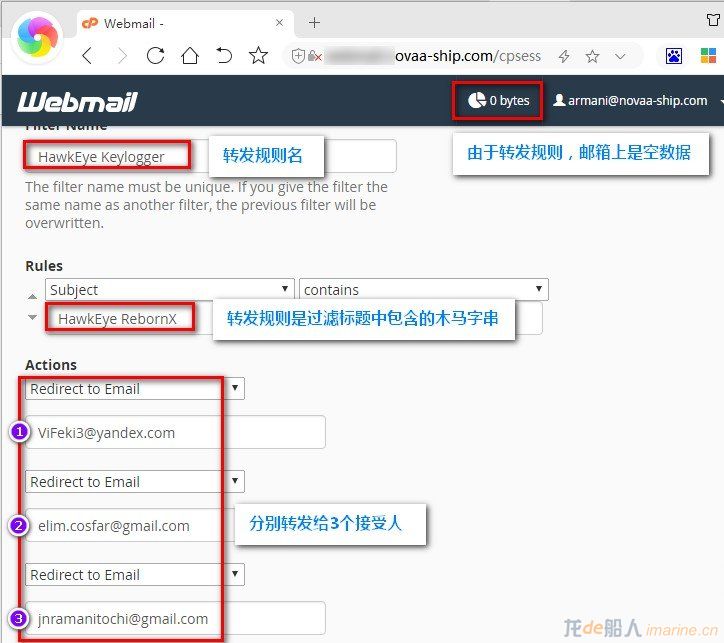

隨后,360安全大腦根據木馬配置中使用的回傳郵箱賬號,進一步找到該郵箱服務器的一個后臺,該郵箱數據雖顯示為空,但通過郵箱轉發規則鎖定了不法分子轉移數據的接收者郵箱。原來,不法分子為躲避追蹤,對竊取數據進行了二次轉移,360安全大腦發現了如下3個轉移數據接收者郵箱。

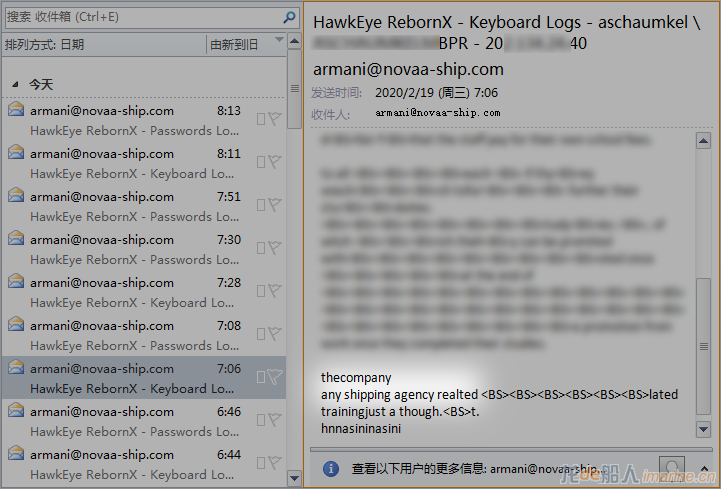

攔截郵箱后,360安全大腦捕獲到了不法分子從受害者電腦陸續回傳的數據,正如360安全大腦分析的那樣,涉及了受害者多種私密賬號密碼和全部鍵盤記錄等內容,并且在一受害者所被竊取的鍵盤輸入數據中,發現受害者的office辦公軟件中涉及 “船務代理”等商業信息,悉數被木馬回傳至不法分子服務器,這無疑將危及企業商業運營。

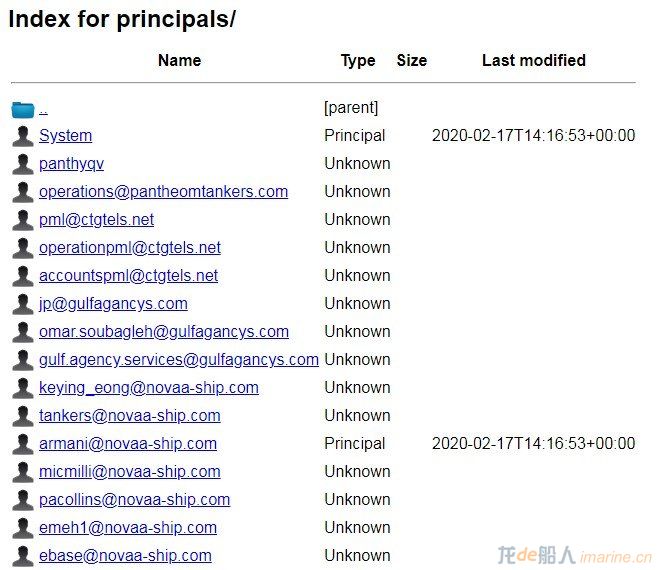

在追蹤到不法分子郵箱服務器后臺后,360安全大腦發現此次商業竊密木馬為團伙作案,并從追蹤到的通信地址信息來看,該團伙有著明確的業務分工體系。

染指航運后蔓延貿易領域360安全大腦全球首家攔截查殺

相較于不法分子的單獨作案,商業間諜木馬的團伙作案方式意味著更高的威脅。360安全大腦根據C&C域名溯源同類樣本后也印證了這一點,目前此次商業間諜木馬釣魚活動不僅殃及航運業,且正快速向國際貿易領域擴散。

360安全專家通過whois查詢通訊錄郵箱域名時發現,全球范圍內發生的多起同類事件均為同一個匿名實體注冊,通過隱私保護設置與DNS解析地址也進一步確認,多起事件均出自同一團伙之手。

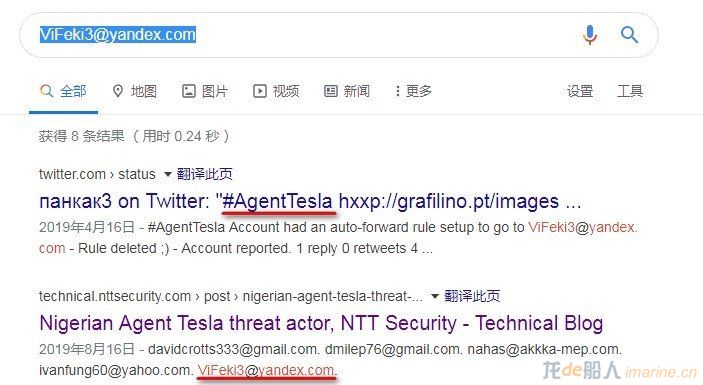

必須注意的是,在間諜木馬之外,360安全大腦還在郵箱服務器中,發現了與知名間諜木馬“AgentTesla”存在關聯的郵箱(“

ViFeki3@yandex.com”),結合兩款木馬的性質、攻擊手法等特征,推斷二者之間具有一定的相關性和同源性。也就是說,此輪借新冠肺炎疫情的釣魚活動,不僅是團伙作案,還極可能存在多個間諜木馬同時擴散的情況。

最后,在全民阻擊新冠肺炎疫情的攻堅期,不法分子借“新冠病毒”誘餌文件散播間諜木馬,不僅為“遠程辦公”下的白領們埋下了隨時暴雷的安全隱患,更令無數齊心戰“疫”的個人用戶和企業機構陷入無盡的安全風險。

因此,針對此次以疫情為誘餌的商業間諜木馬,360安全大腦特別建議廣大用戶做好以下防護措施,保護抗疫期間的電腦及財產安全:

1、及時前往weishi.#,下載安裝360安全衛士,強力查殺此類病毒木馬;

2、提高安全意識,切勿隨意點擊來源不明的郵件、文檔、鏈接等;

3、定期檢測系統和office、IE、Flash等常用軟件中的安全漏洞,及時打上補丁。

來源:360安全官方賬號